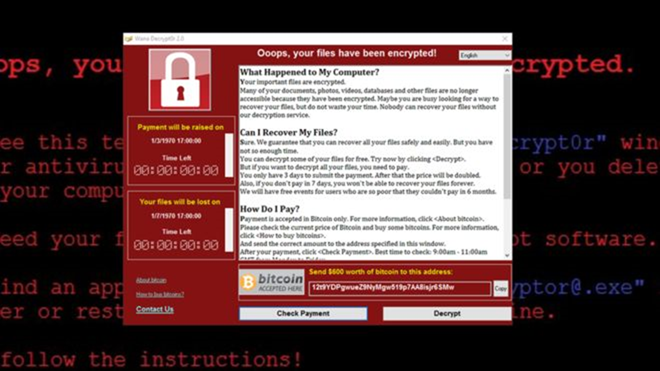

網路上現在有很多「教學」在指導如何避免這次 WannaCry 勒索病毒,不過在這邊建議大家謹慎看待這些內容,參考似是而非的教學文可能會讓電腦處於更高風險的環境。

微軟在「MS17-010」安全公告中的「因應措施」一節提供了能夠避免遭到威脅的方法,本文參考微軟官方提供的因應措施,並將整個安全措施流程做總整理,請按照以下程序做完以保電腦安全!

Step 1. 中斷網路連線

如果不確定電腦是否已經免疫,請先將網路連線中斷,特別是處於區域網路 (LAN) 或大型社區網路時,這個步驟建議必做。

Step 2. 停用 SMBv1 服務

WannaCry 能夠入侵使用者電腦,就是利用 Microsoft Server Message Block 1.0 (SMBv1) 的弱點進行攻擊,請參考下官方建議停用 SMBv1 服務,避免遭到攻擊。

適用於執行 Windows 8.1 或 Windows Server 2012 R2 及更新版本的客戶的替代方法

- 若為用戶端作業系統:

-

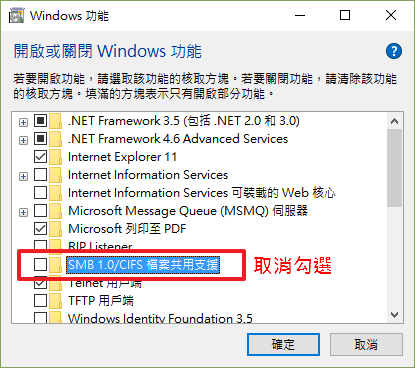

- 開啟 [控制台],按一下 [程式集],然後按一下 [開啟或關閉 Windows 功能]。

- 在 [Windows 功能] 視窗中,清除 [SMB 1.0/CIFS 檔案共用支援] 核取方塊,然後按一下 [確定] 以關閉視窗。

- 重新啟動系統。

- 若為伺服器作業系統:

-

- 開啟 [伺服器管理員],然後按一下 [管理] 功能表並選取 [移除角色及功能]。

- 在 [功能] 視窗中,清除 [SMB 1.0/CIFS 檔案共用支援] 核取方塊,然後按一下 [確定] 以關閉視窗。

- 重新啟動系統。

Windows 10

- 點擊左下角的[放大鏡]圖式進行搜尋,輸入【控制台】

- 按一下 [程式集],然後按一下 [開啟或關閉 Windows 功能]。

- 在 [Windows 功能] 視窗中,清除 [SMB 1.0/CIFS 檔案共用支援] 核取方塊,然後按一下 [確定] 以關閉視窗。

- 重新啟動系統。

▲ 關閉 SMB 1.0 功能

▲ 關閉 SMB 1.0 功能

Windows 7

Windows 7 必須透過修改登錄機碼 (registry) 的方式才能停用 SMBv1。若您熟悉機碼修改方式,可以修改以下機碼進行停用/啟用:

機碼位置:HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters

機碼名稱:SMB1

REG_DWORD: 0 = 停用

REG_DWORD: 1 = 啟用 (預設)

若您不熟悉機碼修改方式,可下載以下快速設定檔,解壓縮後執行「停用SMBv1.reg」,執行完成後同樣需重新啟動系統。

Step 3. (接上網路) 立刻安裝更新檔並打開 Windows Update

依所使用 Windows 各版本的安裝更新檔:

- Windows 7:4月份更新(32位元、64位元)、5月份更新 (32位元、64位元)

- Windows 8.1:4月份更新(32位元、64位元)、5月份更新 (32位元、64位元)

- Windows XP、Vista:修補更新檔(2017/5/13更新)

以上檔案皆為微軟官方載點,切勿下載網友重新包裝過懶人包,減少再次中毒機會。過程中如果需要重新啟動,請直接重新啟動,不要流連忘返!

安裝完獨立更新檔後,請依步驟打開 Windows Update:

- 點選左下角【開始】並選擇齒輪圖示進入【設定】視窗

- 選取 [更新與安全性] 功能

- 選擇選單左側的 [Windows Update] 並確認已經開啟

- 手動點擊【檢查更新】,確保電腦已安裝所有更新檔

Step 4. 安裝防毒軟體

最近幾年因為作業系統漏洞相對少,有不少人心存僥倖不裝防毒軟體,但病毒就這樣長驅直入。目前已經有多家防毒軟體 (含微軟系統內建) 表示可偵測 WannaCry (WanaCrypt0r 2.0) 勒索病毒,包含:ESET、Norton、Avast、Emsisoft、微軟,可優先安裝這些防毒軟體。

不過好手估計病毒變種推出的速度會相當快,一般防毒軟體恐怕防範不及,如趨勢科技 PC-cillin 2017 雲端版這類具有病毒行為辨識機制的防毒軟體將會是比較好的防護技術。

Step 5. 恢復網路連線

後記

WannaCry 的出現讓每個使用 Windows 作業系統的朋友真的有種想哭的感覺,即便沒中獎也是緊張兮兮。目前網路上已經出現許多號稱「完整解決」的文章,不過有許多都不是資訊專業的人所撰寫,無法針對這次的漏洞擬定正確的處理流程,甚至穿插了太多不必要的步驟,對於防護能力我們抱著很大的問號。

因為如此,我們才參考微軟官方對此次事件及漏洞的處理方針及建議訂定了這個問題處理流程,兼顧防護及修復漏洞的重要任務,避免再有人受害!

如果你身邊朋友都還沒開始處理,請立刻把這篇文章讓給他參考,並且建議他應該立即處理才是!

版大您好:

Windows 7:4月份更新 64位元 是不是有誤,請您檢查看看…

目前測試下載正常,不曉得您有發生什麼錯誤呢?

windows6.1-kb4012215-x86

windows6.1-kb4015549-x64

針對這個path fix,版大提供的連結在x64版本好像不是針對4012215的修正…

感謝您的詳細說明