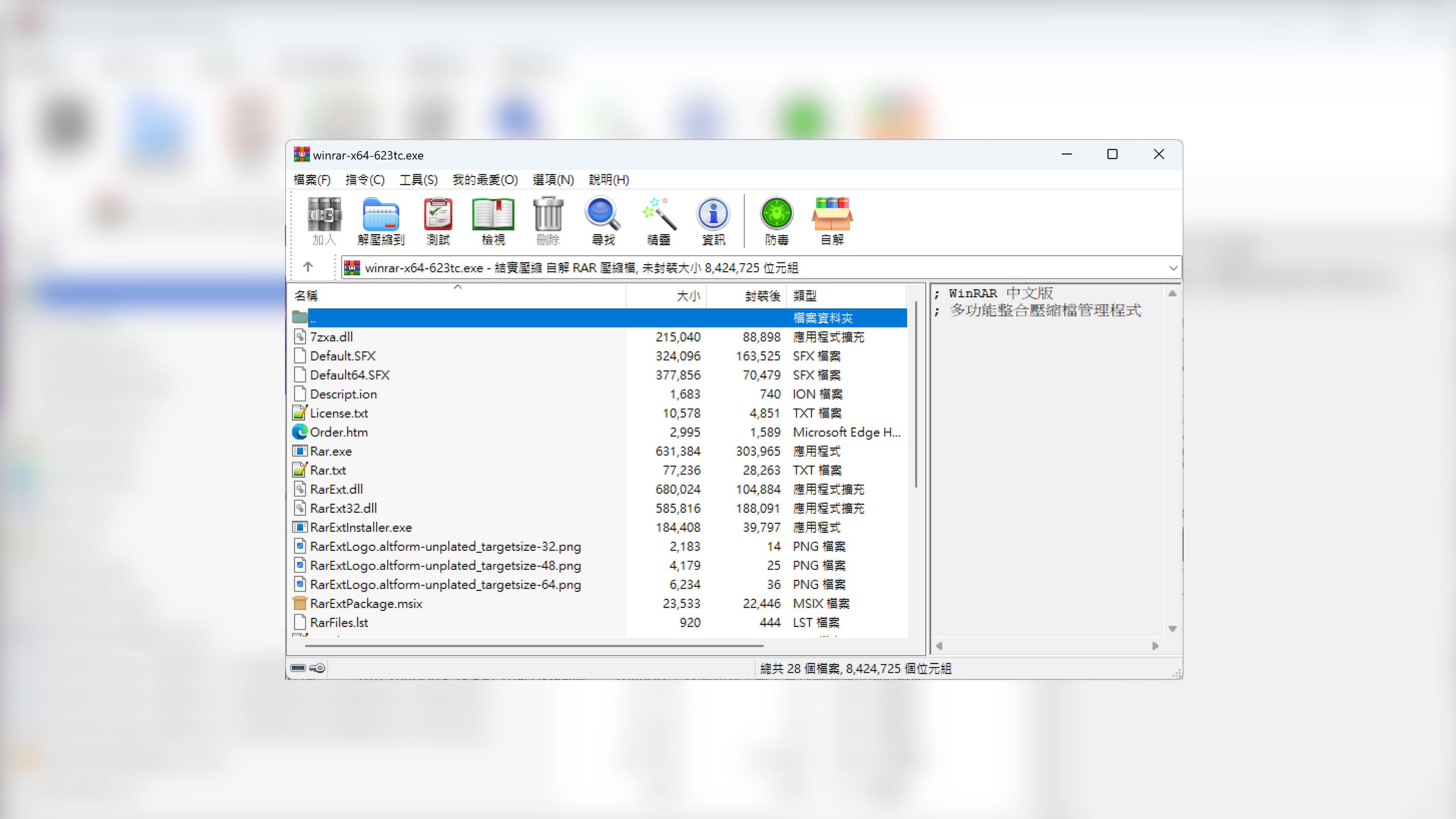

國際資安組織 ZDI 最近發布了則相當罕見的 WinRAR 漏洞 (CVE-2023-40447),駭客可以利用這個漏洞在遠端執行程式碼,使用者電腦可能被作為任意用途。根據 CVSS 漏洞評分系統的標準,這個漏洞的嚴重性分數為 7.8 分 (滿分 10),是屬於「嚴重」等級,建議大家應該盡速更新 WinRAR 程式以避免受駭。

本集完整影音內容

YAHOO新聞、LINE 網友可以點選這邊收看本集影片。

CVE-2023-40447 漏洞細節

此漏洞允許遠程攻擊者在受影響的 WinRAR 安裝上執行任意程式碼。使用者只要打開 RAR 壓縮檔,即便不解壓縮或執行壓縮檔中的檔案,也可能遭到駭客入侵。

該特定缺陷存在於恢復區 (recovery volume)的處理中。該問題是由於缺乏對用戶提供的數據進行正確驗證而導致的,這可能會導致記憶體存取超出已分配緩衝區的末尾。攻擊者可以利用此漏洞在當前進程的上下文中執行程式碼。

WinRAR 已推出更新

目前 WinRAR 官方已經針對這個安全性問題進行修正,並在最新的 6.23 版中修復,建議所有 WinRAR 的使用者應該立刻下載更新!

🔗下載 WinRAR 6.32

下載 64位元版 (推薦)👉 https://798.tw/rarcht64

下載 32 位元版👉 https://798.tw/rarcht32

確實,volume 翻成卷是對岸的用法,不過翻成磁碟區好像也怪怪的 (REV 是 RAR 用於修復檔案的檔案)

Recovery Volumn ❌

Recovery Volume ⭕

Volume 在這應為「磁碟區」(台灣),而不是中國的「卷」。